5 Basisdoelen van beveiligingsbeleid voor IT-infrastructuur

Enkele van de basisdoelen van het beveiligingsbeleid voor IT-infrastructuur zijn de volgende:

Het is van essentieel belang om een beveiligingsbeleid voor de IT-infrastructuur te formuleren en de doelstellingen ervan vast te stellen.

Afbeelding met dank aan: mclnkd.licdn.com/mpr/mpr/p/7/005/01e/150/0343cbc.jpg

Deze doelstellingen helpen bij het opstellen van het beveiligingsplan en faciliteren de periodieke evaluatie van een beveiligingssysteem. In grote lijnen zijn er vijf basisdoelen van het beveiligingsbeleid.

(a) Preventie:

Het eerste doel van elk veiligheidsbeleid zou het voorkomen van schade aan de doelresource of -systeem zijn.

(b) Detectie:

Vroege detectie is een belangrijk doel van elk beveiligingsbeleid. Vroege detectie helpt zelfs bij het bereiken van andere doelen van het beveiligingsbeleid.

(c) Mitigatie:

Het is noodzakelijk om ervoor te zorgen dat de hoeveelheid verlies als gevolg van elk ongeval of elke aanval wordt gemitigeerd.

(d) Herstel:

Zodra het systeem een ongeluk of een aanslag heeft gehad, is het noodherstel een belangrijk doel dat moet worden bereikt, zodat de normale operaties zo snel mogelijk kunnen worden hersteld.

(e) Verantwoordelijkheid:

Het is noodzakelijk om verantwoording af te leggen voor de schade aan het systeem. Elk veiligheidsbeleid moet gericht zijn op het vaststellen van de verantwoordelijkheid voor het optreden van schade en er moet een methode voor beloning en straf worden gedefinieerd om de naleving van de beveiligingsmaatregelen te bevorderen.

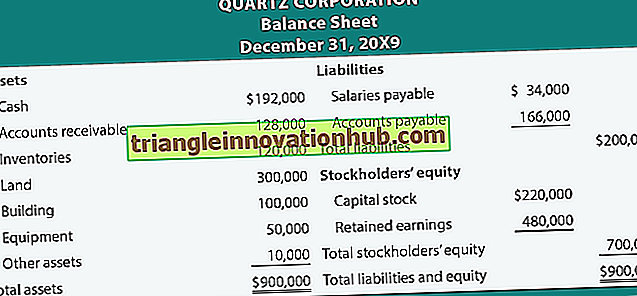

Deze doelstellingen zijn onderling afhankelijk en vertegenwoordigen een continuüm. Het bereiken van één doel, direct of indirect, helpt bij het bereiken van andere doelen. In feite helpen al deze doelstellingen gezamenlijk bij het bereiken van het hoofddoel, het waarborgen van de beveiliging van de informatiesystemen. De onderlinge relaties tussen deze doelstellingen zijn weergegeven in figuur 13.1.

De beveiligingshulpmiddelen en controlemaatregelen zijn verschillend voor elk doel. Deze controlemaatregelen hebben verschillende kostenstructuren en niveaus van effectiviteit. De ontwikkeling van een plan voor de beveiliging van de IT-infrastructuur zou dus een gedetailleerd onderzoek naar de kwetsbaarheid van (a) verschillende componenten van de IT-infrastructuur vereisen en (b) besturingsinstrumenten en maatregelen die geschikt zijn voor elk onderdeel. Er moet ook een kosten-batenanalyse worden uitgevoerd voordat een definitief besluit wordt genomen over het beveiligingsplan voor de IT-infrastructuur.